Récupérer SMS sur iPhone tout en protégeant votre vie privée et vos données sensibles

Un SMS supprimé par erreur sur iPhone, et la panique s'installe. Avant de lancer une restauration complète ou…

30 1.1 : accès à l’interface cachée de votre passerelle Wi-Fi

192.168.1.1 ne figure dans aucun manuel d'utilisation, et pourtant, derrière cette suite de chiffres anodins, se cachent les…

Windows 7 A Télécharger légalement : évitez les faux liens piégés

10 millions d'ordinateurs tournent encore sous Windows 7, alors que Microsoft a tiré le rideau sur ce système…

Bloquer les appels 0162 : comment faire pour stopper les appels indésirables ?

La prolifération des numéros débutant par 0162 n’a rien d’un hasard statistique. C’est le symptôme d’un démarchage téléphonique…

Gestionnaire mot de passe : quel chiffrement privilégier pour l’Anssi ?

Avec l'augmentation des cyberattaques, la protection des données personnelles devient fondamentale. Les gestionnaires de mots de passe sont…

Vérifier l’authenticité d’une adresse mail: les astuces

Internet regorge d'arnaques de tout genre, et une adresse email peut en être la porte d'entrée. Il est…

Retrouver mot de passe adresse mail : les solutions efficaces à connaître!

Les principales plateformes de messagerie imposent des procédures de récupération strictes, mais un simple oubli peut parfois bloquer…

Utiliser un annuaire inversé pour identifier un numéro de téléphone

Avec le progrès de la technologie, il est désormais possible d’identifier facilement le propriétaire d’un numéro de téléphone.…

Meilleur antivirus gratuit Windows 11 : comparatif et recommandations

À l'heure où les cybermenaces ne cessent de croître, protéger son ordinateur est devenu une priorité pour tous…

Données personnelles : adresse mail professionnelle et confidentialité des données

89 % des adresses mail professionnelles en France comportent un nom ou un prénom. Cette réalité, loin d'être…

Hacker : est-ce illégal ? Connaître les limites de la loi

En France, un informaticien qui pénètre un système sans autorisation encourt jusqu'à deux ans de prison, même sans…

Protection contre les ransomwares : SharePoint, le rempart ultime ?

37 %. C'est le bond enregistré l'an dernier dans le nombre d'attaques par ransomware, d'après l'ANSSI. Derrière ce…

Sécurité WireGuard : les risques à connaître et conseils pour protéger votre réseau

Un chiffre sec : 4 000 lignes de code pour WireGuard, quand OpenVPN en aligne plus de 70…

Comment trouver un bon détective privé à Paris ?

Que ce soit pour la recherche de personnes disparues, la filature ou pour un soutien en action judiciaire,…

Principes de sécurité : découvrez les 4 essentiels à protéger vos données !

Un code à 6 chiffres. Un disque dur débranché. Un badge oublié sur un bureau. Parfois, tout un…

Nettoyer efficacement un PC des virus : astuces essentielles pour une performance optimale

Même un ordinateur équipé d’un antivirus à jour peut héberger des programmes malveillants capables de ralentir sensiblement ses…

Donnée sensible : le numéro de sécurité sociale en France

1,2,3,4,5,6,7,8,9,10,11,12,13. Cette suite de chiffres n'est pas un code anodin, ni une devinette pour amateur de casse-tête administratif.…

Comment améliorer la cybersécurité de votre entreprise grâce aux tests d’intrusion

Face à l'intensification des cyberattaques et à l'évolution constante des menaces numériques, les entreprises de toutes tailles doivent…

Pare-feu : quels éléments le constituent et leur rôle dans la sécurité en ligne ?

Des règles définies à l'avance trient chaque paquet de données qui tente d'entrer ou de sortir du réseau.…

Le logiciel de sécurité informatique idéal selon vos besoins

Oubliez les promesses creuses : la sécurité informatique ne se résume plus à installer un antivirus et croiser…

Les erreurs fréquentes qui mettent en péril la sécurité informatique des entreprises

Un mot de passe non renouvelé depuis deux ans figure encore parmi les accès principaux d’une société de…

Plan de faille : définition, origine et caractéristiques à connaître

Un alignement de séismes le long d’une même ligne n’indique pas toujours la présence d’une faille active. Certaines…

Sécurité informatique: Clé USB branchée en permanence, risques et précautions à prendre

Un périphérique de stockage laissé branché en continu sur un ordinateur multiplie les points d’attaque pour les logiciels…

SMS : Pourquoi recevez-vous des messages de numéros aléatoires ?

Un SMS tombe. L’expéditeur ? Un numéro long, inconnu, qui ne ressemble à rien. Vous n’avez rien demandé,…

Traceur : quel modèle de police utiliser pour une excellente lisibilité ?

Arial, plébiscitée dans les années 90, n’a jamais été conçue pour une lisibilité optimale sur écran. Certaines polices…

Désactiver l’authentification à deux facteurs : méthode simplifiée et rapide

Un simple clic et voilà, la citadelle digitale s’ouvre toute grande. Qui aurait parié que cette fameuse double…

Meilleur anti-malware : comparatif et avis d’experts pour protéger votre système contre les menaces

Les menaces numériques deviennent de plus en plus sophistiquées, mettant en péril la sécurité des données personnelles et…

Sécurité des paiements en ligne : est-elle assurée ?

Depuis janvier, une entreprise européenne sur cinq fait état de tentatives d’intrusions visant ses systèmes de paiement. Les…

Sécuriser votre Wi-Fi : Comment mettre un mot de passe pour une cyberprotection efficace ?

Un signal Wi-Fi qui s’échappe à travers les murs, happé par un voisin trop curieux : voilà l’intrusion…

Le cybercollège et la sécurité des données : enjeux et solutions

Avec l'essor du cybercollège, où les cours se déroulent principalement en ligne, la sécurité des données devient une…

Formations en cybersécurité : un levier stratégique pour protéger les systèmes d’information

Face à des cybermenaces toujours plus sophistiquées, les entreprises doivent renforcer leurs défenses pour protéger leurs systèmes d’information.…

Maintenance et sécurité : les bonnes pratiques pour votre machine de marquage laser

Indispensables dans de nombreux secteurs industriels pour leur précision et leur efficacité, les machines de marquage laser exigent…

Les fonctionnalités essentielles à rechercher dans un antivirus pour Android

Le système Android est l’un des systèmes les plus utilisés de par le monde dans les téléphones et…

Faites-vous accompagner pour sensibiliser votre personnel à la cybersécurité

Aujourd'hui, les entreprises font face à de plus en plus de menaces en matière de cybersécurité. Les cyberattaques…

L’application MyFitnessPal subit un vol de données personnelles de 150 millions d’utilisateurs

MyFitnessPal est l'une des applications les plus populaires pour surveiller l'activité physique et l'alimentation, qui recommande également un…

Selon les chercheurs, vos empreintes digitales peuvent être volées sur une photographie.

Des chercheurs japonais dans le domaine de la sécurité ont publié un article illustrant comment les empreintes digitales…

WhatsApp n’a pas de porte dérobée, mais il a un point faible dans son système de cryptage.

Ce matin, un article du Guardian indiquait que WhatsApp a une porte dérobée qui peut être utilisée pour…

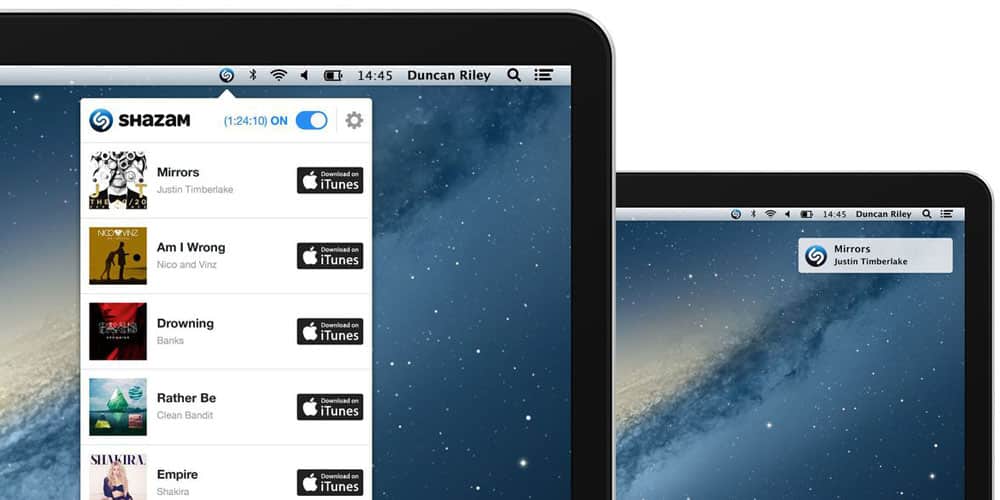

Shazam garde le microphone ouvert et continue d’écouter même lorsque vous avez fermé l’application sur votre Mac.

Shazam a introduit son application de reconnaissance musicale sur Mac il y a plus de deux ans, mais…