Un code à 6 chiffres. Un disque dur débranché. Un badge oublié sur un bureau. Parfois, tout un arsenal de sécurité s’effondre à cause d’un détail minuscule. Une authentification forte qui flanche, et voilà des années d’efforts envolées, le château de cartes s’effondre. Les ransomwares n’ont plus peur des murs physiques : ils s’invitent jusque dans les caves où dorment les sauvegardes hors ligne. Quant à l’effacement des données, il se résume souvent à un clic sur « supprimer », sans réelle traçabilité, ni garantie que rien ne traîne sur un ancien serveur. Les droits d’accès, eux, gonflent au fil des exceptions, alors que la plupart des réglementations prônent leur réduction drastique. Au fond, la sécurité d’un système ne tient ni à une technologie miracle, ni à une simple case cochée dans un plan d’action : tout repose sur l’application rigoureuse d’un petit nombre de principes de base, trop souvent laissés de côté.

Pourquoi la sécurité des données est devenue un enjeu incontournable

L’explosion du volume de données collectées et traitées par les entreprises a changé la donne. Face à cette déferlante, la cybersécurité s’impose comme la véritable ligne de défense pour les données personnelles et toutes les informations sensibles gérées chaque jour. Derrière chaque transaction, chaque échange, chaque décision, la confiance repose sur la solidité du système d’information. Une seule brèche, c’est la confiance des clients, des partenaires ou des autorités qui vacille.

Avec le RGPD, la protection des données personnelles n’est plus une option. Les entreprises sont attendues au tournant : elles doivent prouver qu’elles savent garder leurs secrets, assurer l’intégrité, la confidentialité et la disponibilité de leurs bases d’informations. Le moindre accroc, la moindre faille, et la sanction tombe, parfois lourde, et pas seulement sur le plan financier. Imaginez l’impact concret d’une fuite de données de santé ou d’un accès illicite à des dossiers clients : le préjudice n’est jamais purement administratif.

Verrouiller une salle serveur ne suffit plus. Aujourd’hui, protéger une information sensible veut dire limiter rigoureusement les accès, surveiller chaque action, documenter chaque mouvement. L’exigence réglementaire rejoint la logique métier : la valeur d’une entreprise tient à sa maîtrise du cycle de vie de ses données. Cela suppose de ne jamais relâcher l’attention, de revoir sans cesse ses pratiques et d’ancrer la protection dans la culture collective de l’organisation.

Quels sont les risques majeurs à surveiller au quotidien ?

Les cybermenaces mutent, se faufilent là où on ne les attend pas, et savent exploiter la moindre faille de nos usages numériques. Prenons le phishing : des courriels à l’apparence irréprochable, des messages imitant ceux de vos collègues ou d’un service officiel, et l’illusion est parfaite. Derrière, des cybercriminels affûtés qui attendent un faux pas pour s’engouffrer dans la brèche, souvent en jouant sur la psychologie des utilisateurs.

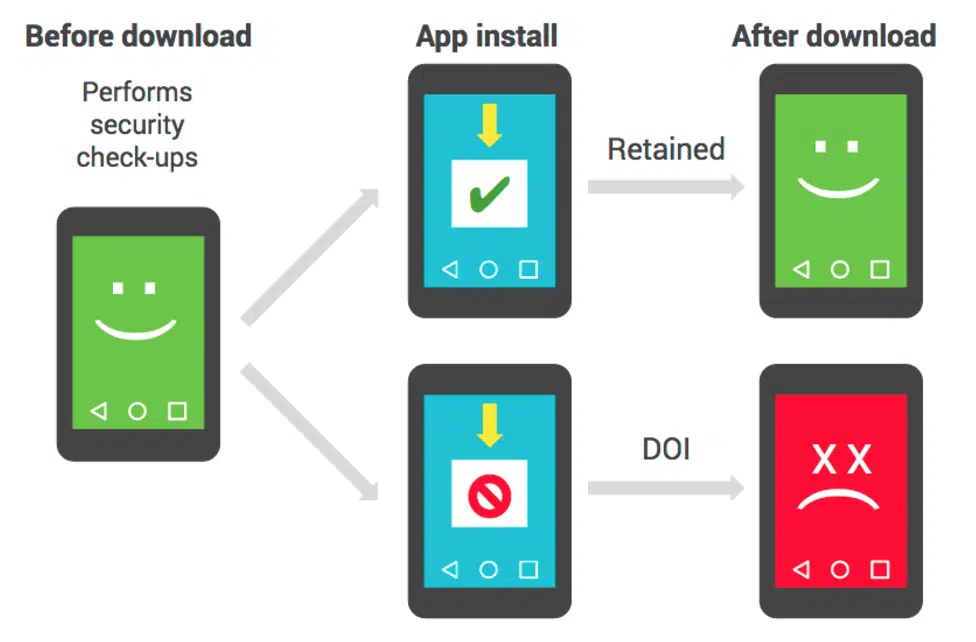

Les ransomwares frappent vite et fort : un clic malheureux, et tout un système d’information se retrouve verrouillé, paralysant la moindre activité, rendant les données inaccessibles. La rançon exigée ne garantit jamais le retour à la normale, au contraire, elle entretient la spirale de l’extorsion. Les virus et malwares, eux, avancent masqués : une pièce jointe anodine, un téléchargement sans vigilance, et la machine est compromise, prête à servir de porte d’entrée à des attaques plus larges.

Impossible d’ignorer le facteur humain. Un instant d’inattention, une manipulation hasardeuse, et c’est tout le système d’information qui se retrouve exposé. Les réseaux sociaux amplifient la menace : la diffusion d’informations personnelles offre une mine d’or aux attaquants, qui peaufinent leurs techniques et contournent les protections classiques.

Pour clarifier les menaces du quotidien, voici les principales à garder en tête :

- Phishing : usurpation de l’identité numérique, récupération frauduleuse de mots de passe et autres identifiants

- Ransomware : prise d’otage des données, blocage complet du système, chantage

- Exploitation de vulnérabilités : attaques visant des logiciels ou équipements non mis à jour

- Erreurs humaines : fuites internes, mauvaise manipulation, divulgation involontaire d’informations

Les 4 principes essentiels pour protéger efficacement vos données

Sécuriser ses données personnelles ne se résume pas à choisir un mot de passe compliqué. Quatre axes structurent toute démarche solide et respectueuse du RGPD :

1. Adoptez des mots de passe robustes et uniques

Pour chaque service, un mot de passe unique, long et complexe. Les gestionnaires spécialisés facilitent la vie : ils génèrent et stockent des mots de passe impossibles à deviner, sans risque d’oubli. Bannissez les mélanges réutilisés, les dates de naissance, les noms de proches. Changez-les régulièrement, c’est la meilleure parade face aux attaques par force brute ou aux fuites de bases de données.

2. Sauvegardez régulièrement vos données

Une bonne sauvegarde ne se limite pas à une simple copie sur un disque local. Multipliez les supports : cloud sécurisé, disque externe, datacenter distant. Vérifiez régulièrement que la restauration fonctionne vraiment, car une sauvegarde inexploitée ne sert à rien en cas de crise.

3. Mettez à jour vos systèmes et applications

Chaque mise à jour vient colmater des failles de sécurité découvertes par les éditeurs. Laisser traîner une version ancienne, c’est inviter les cybercriminels à s’introduire. Activez les correctifs automatiques, surveillez les alertes de sécurité, et appliquez sans délai les patchs critiques.

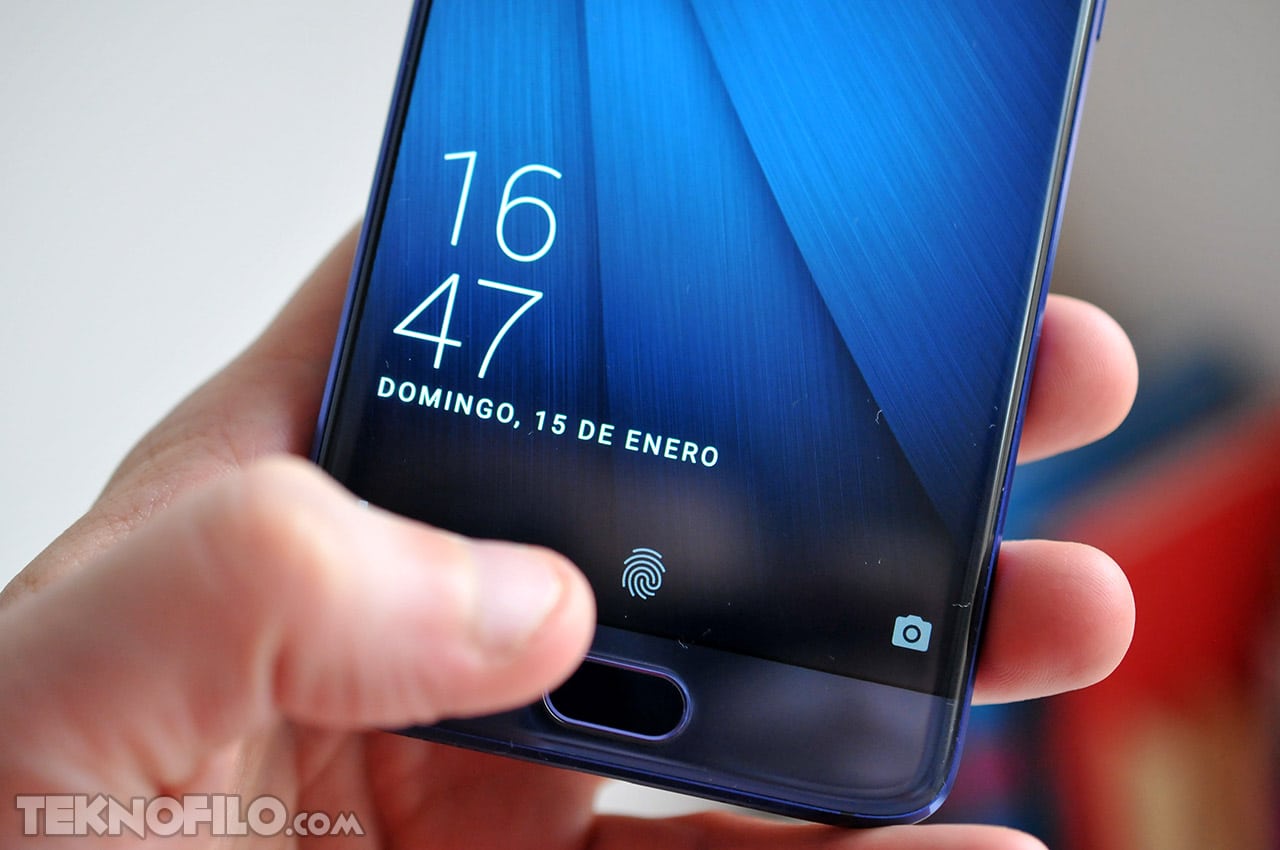

4. Contrôlez les accès et segmentez vos réseaux

Le contrôle d’accès limite d’emblée la circulation des informations sensibles. N’accordez les droits qu’aux personnes légitimes. Sur le réseau, segmentez grâce aux VLAN ou en créant des zones dédiées protégées par pare-feu. Plus les barrières sont nombreuses, plus un attaquant aura du mal à se déplacer en cas d’intrusion.

Des réflexes simples à adopter pour renforcer durablement votre sécurité numérique

Les outils ne suffisent pas : il s’agit d’installer des réflexes dans chaque geste du quotidien numérique. Ordinateur portable, smartphone ou tablette : tous méritent la même vigilance. Appliquez sans tarder les mises à jour, ciblez les vulnérabilités connues. Les objets connectés, box domotique, caméra, imprimante, sont souvent la porte d’entrée oubliée. Attribuez-leur un mot de passe inédit, fermez les accès inutiles et, si possible, isolez-les sur un VLAN ou une DMZ.

Se connecter à un Wi-Fi public ? Sans VPN, la confidentialité est illusoire. Chiffrez vos échanges pour éviter les interceptions. Sur le réseau interne, la microsegmentation limite la casse si un incident survient. Côté sauvegarde, privilégiez un datacenter reconnu ou un cloud robuste, et testez la restauration, car c’est le seul moyen de vérifier que vos données restent vraiment à l’abri.

Ne sous-estimez jamais le pouvoir de la sensibilisation. Une formation régulière, une charte informatique claire et comprise de tous, et déjà, le risque d’erreur humaine recule. Ajoutez à cela un test de vulnérabilité ou un test de pénétration périodique : rien de tel pour débusquer les failles avant qu’elles ne soient exploitées. Dans les secteurs les plus exposés, se conformer à la norme PCI DSS devient incontournable pour garantir un traitement des données sensibles sans faille.

Adopter ces principes, c’est donner à l’entreprise, et à chacun de ses membres, la capacité de rester maître de ses données, même lorsque la tempête numérique se lève. Celui qui sécurise aujourd’hui garde la main sur demain.