Les PC Windows XP infectés par WannaCry peuvent être décryptés sans payer la rançon.

Les propriétaires de certains ordinateurs Windows XP infectés par Wcry ransomware pourront récupérer leurs données sans avoir à payer les près de 300 euros demandés par les criminels, selon un chercheur.

A lire aussi : Faites-vous accompagner pour sensibiliser votre personnel à la cybersécurité

Adrien Guinet, chercheur chez Quarkslab, a publié un logiciel qui lui a permis de récupérer la clé de cryptage secrète d’un ordinateur XP infecté dans son laboratoire et donc de la restaurer.

Le logiciel n’a pas encore été testé pour vérifier s’il fonctionne sur tous les ordinateurs XP. Même si c’était le cas, cette technique ne sera pas d’une grande aide non plus parce que les ordinateurs Windows XP n’ont pas été ciblés par l’infection de WCry de la semaine dernière. Néanmoins, il peut être utile pour les utilisateurs XP qui font face à d’autres attaques à partir de ce même logiciel de rançon.

A lire aussi : Les chercheurs détectent les applications qui utilisent le CPU des smartphones pour obtenir des pièces cryptées.

“Ce logiciel n’a été testé que sous Windows XP et nous savons qu’il fonctionne sous Windows XP “, écrit-il dans une note accompagnant son application, qu’il appelle Wannakey. “Pour fonctionner, votre ordinateur ne peut pas avoir été redémarré depuis qu’il a été infecté. Vous devriez aussi garder à l’esprit que vous avez besoin d’un peu de chance pour que ça marche, donc ça peut ne pas marcher dans tous les cas.”

WCry, également connu sous le nom de WannaCry, crypte tous les fichiers sur l’ordinateur après avoir infecté un ordinateur et demande aux propriétaires de payer une rançon d’environ 300 euros pour obtenir les clés de cryptage nécessaires pour restaurer un ordinateur en fonctionnement normal.

ransomware utilise l’API de chiffrement Microsoft incluse dans Windows pour contrôler bon nombre de ses fonctions, y compris la génération de la clé pour chiffrer et déchiffrer les fichiers. Après avoir créé et protégé la clé, l’interface supprime la clé dans la plupart des versions de Windows.

Cependant, une limitation de Windows XP peut empêcher la suppression de la clé mémoire dans cette version de Windows. Par conséquent, les nombres premiers utilisés pour générer la clé secrète WCry restent dans la mémoire de l’ordinateur jusqu’à ce que l’ordinateur soit éteint. Wannakey est capable d’analyser la mémoire d’une machine XP infectée et d’extraire les variables p et q sur lesquelles la clé secrète est basée.

“Si vous avez de la chance et que la mémoire associée n’a pas été réassignée et effacée, ces nombres premiers peuvent encore être en mémoire “, écrit Ginet.

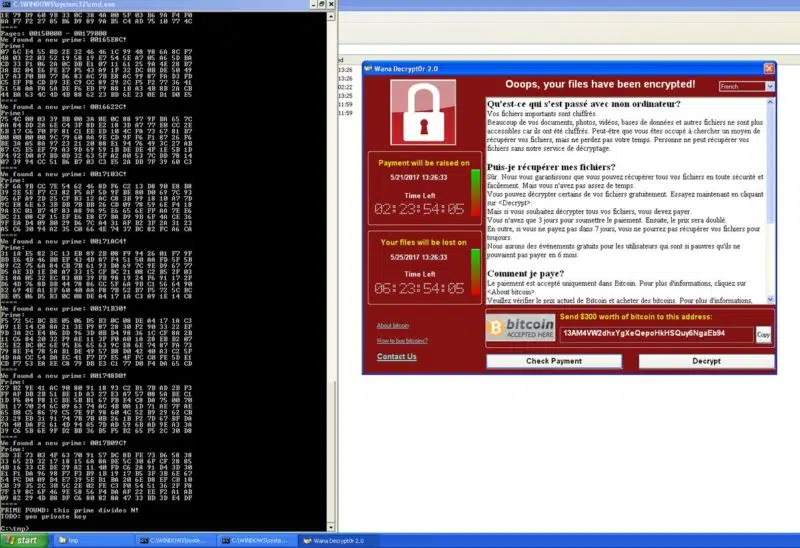

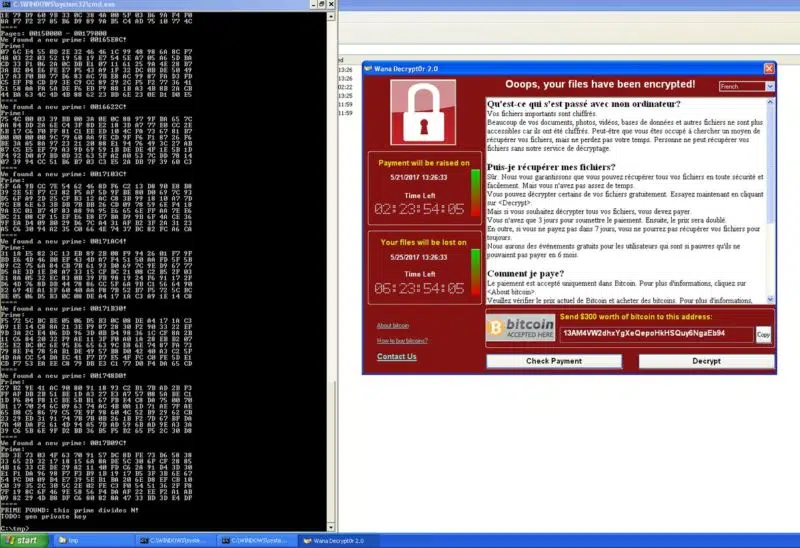

Le chercheur a également écrit sur Twitter : “J’ai réussi à terminer tout le processus de décryptage et je confirme que, dans ce cas, la clé privée peut être récupérée dans un système XP” Il a inclus la capture d’écran qui dirige cet article.

Pour l’instant, rien n’indique que la limitation qui a permis à Guinet de récupérer la clé du ransomware de WCry soit présente dans les versions ultérieures de Windows. Cela signifie que les victimes de WCry dans d’autres versions n’ont aucun moyen connu de décrypter leurs données en dehors de payer la rançon.

En tout cas, la découverte de Guinet est porteuse d’espoir. Quiconque a été infecté par WCry devrait éviter de redémarrer son ordinateur et attendre les progrès de la recherche.