Des règles définies à l’avance trient chaque paquet de données qui tente d’entrer ou de sortir du réseau. Peu importe d’où il vient, qui l’envoie ou pourquoi : le filtre ne fait pas dans la dentelle. Parfois, ces dispositifs vont jusqu’à couper court à des échanges entre deux ordinateurs pourtant reliés au même système, provoquant des coupures là où personne ne s’y attend. Pourtant, la confiance aveugle dans les réglages par défaut ou dans des exceptions mal maîtrisées laisse des brèches béantes pour qui voudrait s’y engouffrer.Dans ce mécanisme, chaque pièce a sa logique, son rôle taillé au cordeau. Ce sont les rouages entre ces éléments qui font la différence entre une défense solide et un simple écran de fumée face aux assauts numériques.Pare-feu : une barrière essentielle pour la sécurité en ligneFace à l’intensification du trafic sur les réseaux, la façon dont un pare-feu trie les données détermine la solidité de toute l’infrastructure numérique. Placé à la frontière du réseau interne et de l’extérieur, il agit en sentinelle, prêt à stopper les menaces qui cherchent à s’engouffrer. Il examine chaque donnée, autorise ou rejette selon des critères précis, et fait barrage à tout ce qui n’est pas expressément permis.Le filtrage repose sur des bases concrètes : adresses IP, ports, protocoles. Grâce à cette mécanique stricte, le pare-feu coupe court aux intrusions et protège les données sensibles. Un réseau interne bien défendu limite les attaques venues de l’extérieur. Un réseau exposé ne laisse rien passer sans contrôle, pour éviter les fuites ou les compromissions indésirables.Encore aujourd’hui, le pare-feu va bien au-delà d’un simple rôle de douanier. Il surveille en temps réel, traque les comportements douteux, sonne l’alerte au moindre soupçon, et s’inscrit dans un ensemble de défenses coordonnées. Pour les professionnels, son installation s’impose dans une vraie stratégie : anticiper les risques, surveiller en continu, évoluer face à des attaques qui changent de visage sans répit.

Quels sont les composants clés d’un pare-feu informatique ?

Un pare-feu repose sur plusieurs piliers. Au cœur du dispositif, on trouve le moteur de filtrage de paquets : il analyse chaque échange en vérifiant adresse source, destination, port et protocole, puis applique des règles nettes pour décider si le flux passe, est bloqué ou redirigé.

Pour muscler cette ossature, d’autres éléments entrent en scène et rendent la protection flexible. Il existe par exemple des modules qui adaptent les règles selon l’évolution des risques. Les politiques de sécurité deviennent ainsi plus fines, modulées au cas par cas. Un journal d’audit archivant chaque tentative d’intrusion, modification suspecte ou flux inattendu vient compléter l’arsenal : ce registre s’avère précieux pour faire la lumière sur un incident après coup.

Autre configuration, courante chez les entreprises conscientes des enjeux : associer pare-feu matériel et logiciel pour parer l’attaque sur plusieurs fronts. Le routeur se charge de gérer les allers-retours entre réseau privé et accès extérieur. Pour piloter tout cet ensemble, une interface d’administration centralisée permet d’ajuster les paramètres et de suivre la santé du système d’un coup d’œil. L’efficacité naît de l’articulation précise de ces différents éléments.

Comprendre les différents types de pare-feux et leurs spécificités

Le marché des pare-feux s’est diversifié pour s’adapter aux usages et aux exigences des environnements numériques modernes. Voici les principales variantes à connaître, chacune avec ses avantages et limites :

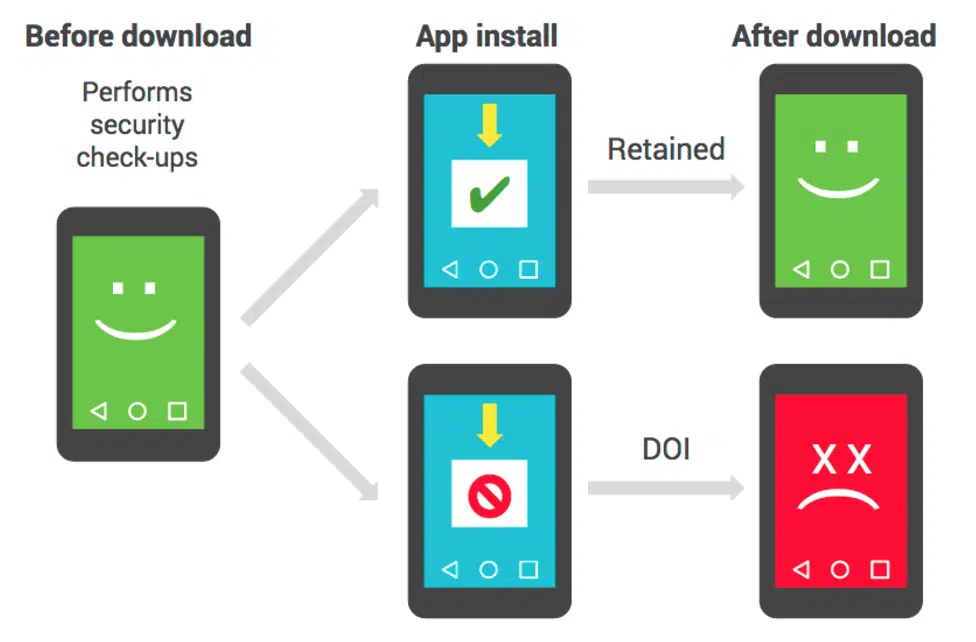

- Le pare-feu à filtrage de paquets applique ses règles sur les en-têtes : tout repose sur l’adresse, le port ou le protocole. Il va vite, mais s’arrête à la surface sans inspecter le contenu des données.

- Le pare-feu à inspection dynamique (stateful) garde la mémoire des connexions en cours. Il vérifie que chaque échange correspond à un flux déjà établi, rendant la tâche bien plus difficile aux attaquants.

- La passerelle de niveau circuit, moins courante, surveille au niveau bas du modèle OSI pour valider la légitimité des connexions, avant même toute analyse poussée.

- Le pare-feu applicatif web (WAF) analyse les flux destinés aux applications web, filtrant attaques par injection ou tentatives d’exploitation des failles spécifiques. C’est l’allié des services exposés face à Internet.

Les pare-feux nouvelle génération (NGFW) intègrent désormais plusieurs couches de défense : filtrage dynamique, détection d’intrusion, gestion combinée des menaces, voire modules VPN ou de traduction d’adresses. Leur adoption dans le cloud accompagne l’évolution des architectures, et permet de garder un œil sur la circulation des données dans des infrastructures hybrides ou distantes.Ce déploiement multiforme n’a rien d’artificiel : il colle à la diversification des usages numériques et répond à la complexité croissante des systèmes d’information modernes.

Pourquoi le pare-feu reste un pilier de la protection numérique aujourd’hui

Face à la variété des menaces et à la rapidité avec laquelle elles mutent, le pare-feu s’impose encore en véritable bouclier entre le réseau privé et l’extérieur. Sa mission : examiner chaque donnée, appliquer une consigne sans ambiguïté, et neutraliser tout trafic douteux.

Les technologies avancent rapidement. Désormais, la sécurité réseau embarque aussi la prévention des intrusions, la détection comportementale et l’automatisation des réactions en cas de problème. Cette évolution vise un objectif clair : réduire les failles, identifier les signaux annonciateurs d’incident, stopper toute attaque avant sa propagation. Les acteurs du secteur se fient à des certifications et à des recommandations éprouvées pour sélectionner leurs protections.

Un pare-feu robuste s’inscrit toujours dans une démarche globale. Il participe à la continuité des activités, protège l’accès aux ressources même quand tout vacille, et donne une lisibilité claire sur les flux qui transitent. La cybersécurité réclame une attention constante. Tandis que les filtres se perfectionnent, la confiance collective demeure indissociable de ce passage obligé où chaque donnée a rendez-vous avec le contrôle.