Les cyberattaques se multiplient et deviennent de plus en plus sophistiquées, mettant en péril la sécurité des entreprises et des institutions. Face à cette menace croissante, les exercices de cybersécurité s’imposent comme une nécessité pour préparer les équipes à réagir efficacement. Ils permettent de simuler des scénarios d’attaques réelles, de tester les protocoles de réponse et d’identifier les failles.

En pratiquant régulièrement ces exercices, les entreprises améliorent leur résilience et leur capacité à minimiser les impacts d’une attaque. Cela renforce aussi la vigilance des employés et leur connaissance des bonnes pratiques, éléments majeurs pour réduire les risques.

Pourquoi les exercices de cybersécurité sont essentiels

Les entreprises doivent être prêtes à affronter une cyberattaque à tout moment. Les cybercriminels ciblent particulièrement les PME, souvent détentrices de données sensibles mais moins bien protégées. La mise en œuvre d’exercices de cybersécurité est une réponse proactive pour renforcer la sécurité informatique et protéger ces données.

Erwan Moyon, ingénieur SI et ancien consultant en sécurité des systèmes d’information, partage son retour d’expérience sur l’importance des exercices de crise. Il souligne que ces simulations permettent de tester la réactivité des équipes et de renforcer la protection des infrastructures. Les solutions proposées par des acteurs comme Sophos offrent des outils efficaces pour sécuriser les infrastructures des entreprises.

- Trouvez des failles potentielles dans vos systèmes

- Améliorez continuellement vos protocoles de sécurité

- Renforcez la vigilance des employés

Les PME, souvent cibles de choix pour les cybercriminels, doivent impérativement intégrer ces exercices dans leur stratégie de sécurité numérique. Ces pratiques permettent non seulement de prévenir les attaques mais aussi de limiter les dégâts en cas d’incident. En simulant des situations réelles, les équipes apprennent à réagir rapidement et efficacement, minimisant ainsi l’impact des cyberattaques.

La collaboration entre différents acteurs, comme les équipes internes et des consultants externes, est fondamentale. En combinant leurs efforts, ils assurent une meilleure protection des données et des infrastructures. Les exercices de cybersécurité, loin d’être une simple formalité, sont une composante essentielle de la défense numérique des entreprises.

Les différents types d’exercices de cybersécurité

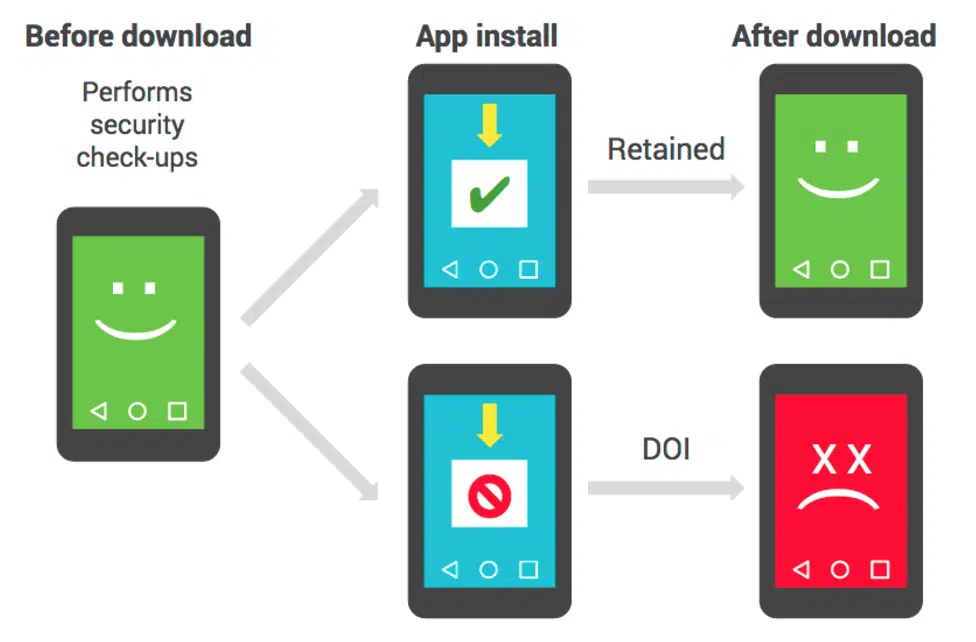

Les exercices de cybersécurité sont variés et se déclinent en plusieurs types, chacun ayant des objectifs spécifiques. La simulation de cyberattaque permet de tester la réactivité de l’équipe face à des scénarios réalistes. Ces simulations peuvent inclure des attaques par phishing, ransomware ou DDoS, qui sont parmi les menaces les plus courantes.

Les équipes en jeu

L’organisation d’un exercice de cybersécurité fait souvent appel à différentes équipes :

- Red Team : spécialisée dans la simulation des attaques, elle joue le rôle de l’assaillant.

- Blue Team : chargée de la défense, elle doit repousser les attaques et sécuriser les systèmes.

- Purple Team : combinant les efforts des Red et Blue Teams, cette équipe optimise la sécurité grâce à une collaboration étroite.

Des entreprises comme CrowdStrike utilisent ces exercices pour améliorer continuellement leur posture de sécurité. En intégrant ces pratiques, elles peuvent mieux comprendre les faiblesses de leurs systèmes et élaborer des stratégies de défense plus robustes.

Exercices de crise

L’exercice de crise est une mise en scène détaillée permettant de tester la réaction globale d’une entreprise face à une cyberattaque. En simulant des scénarios de crise, les entreprises évaluent :

- La coordination entre les différentes équipes

- La rapidité de la réponse

- La résilience des systèmes

Ces exercices jouent un rôle fondamental dans la préparation des entreprises à des incidents réels, leur permettant de peaufiner leurs plans de réponse et d’améliorer leur sécurité globale.

Comment mettre en place un exercice de cybersécurité efficace

Pour instaurer un exercice de cybersécurité pertinent, commencez par définir clairement les objectifs. Une simulation de cyberattaque doit tester la réactivité, les processus et la coordination entre les équipes. La Red Team jouera le rôle de l’attaquant, tandis que la Blue Team se concentrera sur la défense. L’intégration d’une Purple Team peut optimiser la collaboration et maximiser l’efficacité.

Étapes de préparation

- Planification : identifiez les scénarios de cyberattaque les plus probables et définissez les objectifs de l’exercice.

- Composition des équipes : assurez-vous que les rôles de la Red Team, Blue Team et Purple Team sont clairement définis.

- Simulation : mettez en œuvre le scénario en utilisant des outils de simulation comme ceux proposés par CrowdStrike.

Outils et technologies

L’utilisation de solutions avancées comme Microsoft Office 365 pour la sauvegarde automatique des données peut être intégrée dans l’exercice pour tester la résilience du système. Ces outils permettent de simuler des attaques de type phishing, ransomware ou DDoS de manière réaliste.

Évaluation et retour d’expérience

Après l’exercice, réalisez une analyse approfondie des performances. Identifiez les points forts et les faiblesses. Erwan Moyon, ancien ingénieur SI et consultant en sécurité des systèmes d’information, souligne l’importance d’un retour d’expérience détaillé pour améliorer continuellement les stratégies de défense. En suivant cette méthode, les entreprises peuvent renforcer leur posture de sécurité et mieux se préparer aux menaces futures.

Analyse et amélioration continue après un exercice de cybersécurité

Pour maximiser l’efficacité des exercices de cybersécurité, analysez rigoureusement les résultats obtenus. Chaque simulation doit être suivie d’un débriefing complet, où les équipes discutent des points forts et des faiblesses identifiés. Cette étape permet de renforcer les défenses et d’adapter les stratégies face aux menaces émergentes.

Étapes clés de l’analyse

- Collecte des données : compilez les logs, les rapports d’incidents et les retours des participants.

- Évaluation des performances : comparez les résultats obtenus aux objectifs définis en amont.

- Identification des lacunes : repérez les failles dans les processus et les protocoles de réponse.

Plan de Reprise d’Activité (PRA) et Plan de Continuité d’Activité (PCA)

Après avoir identifié les faiblesses, mettez en place un Plan de Reprise d’Activité (PRA) et un Plan de Continuité d’Activité (PCA). Le PRA vise à garantir une reprise rapide des opérations après une attaque, tandis que le PCA assure la continuité de l’activité malgré une perturbation.

Retours d’expérience et formations

Erwan Moyon, ancien ingénieur SI et consultant en sécurité des systèmes d’information, préconise un retour d’expérience détaillé. En intégrant ces retours dans des formations régulières, les équipes renforcent continuellement leurs compétences et leur préparation face aux cybermenaces. Privilégiez des sessions de formation basées sur les scénarios réels rencontrés durant les exercices.

L’amélioration continue repose sur une boucle de rétroaction efficace. Utilisez les enseignements tirés des exercices pour actualiser les protocoles de sécurité et les plans de réponse. Une entreprise bien préparée face aux cyberattaques est une entreprise résiliente et capable de protéger ses données sensibles de manière proactive.